Sprzeciw wobec międzynarodowej kontroli nad internetem

20 grudnia 2010, 12:22W amerykańskiej Izbie Reprezentantów złożono rezolucję numer 1775, którą jej autorzy nazywają "ręce precz od Internetu". Ma ona związek z proponowanym przez ONZ powołaniem międzyrządowego panelu, który miałby regulować Internet.

Nikon D4 - nowa lustrzanka dla profesjonalistów

6 stycznia 2012, 12:24Na rynku pojawiła się nowa lustrzanka cyfrowa dla zawodowych fotografów – Nikon D4. Aparat został wyposażony w matrycę CMOS formatu FX o rozdzielczości 16,2 megapikseli.

Pentagon oskarża

8 maja 2013, 09:14Amerykański Departament Obrony otwarcie oskarżył Chiny o przeprowadzanie cyberataków na amerykańskie sieci. Zwykle oficjele unikają oskarżeń wprost, dotychczas ogólnie mówiono o chińskim zaangażowaniu w tego typu przedsięwzięcia

Ściślejszy nadzór nad dostawcami internetu

27 lutego 2015, 09:51Amerykańscy prawodawcy uznali wczoraj, że usługa dostarczania łączy internetowych jest „usługą telekomunikacyjną”. Oznacza to ściślejszy nadzór państwa nad providerami. Najnowsze przepisy zostały skrytykowane przez dostawców internetu, którzy zapowiadają, że będą starali się obalić je w Senacie i przed sądami.

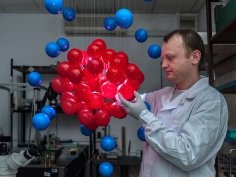

Prototyp chemicznego komputera wykrywa sferę

13 marca 2017, 14:03Komputery chemiczne stają się coraz bardziej realne, udowadniają naukowcy z Instytutu Chemii Fizycznej PAN w Warszawie. Okazuje się, że po zastosowaniu odpowiedniej strategii "uczenia" nawet stosunkowo prosty układ chemiczny może wykonywać nietrywialne operacje.

Już 30 000 lat temu ludzie „wykupowali ubezpieczenia” od suszy

11 marca 2020, 05:51Łowcy-zbieracze zamieszkujący pustynię Kalahari dobrze wiedzą, że susza czy wojna może zagrozić ich istnieniu. Dlatego też starają się nawiązywać przyjazne kontakty z bliższymi i dalszymi sąsiadami, by w razie wystąpienia problemów móc wejść na ich terytorium w poszukiwaniu wody i pożywienia

Zdjęcia wygenerowane przez AI zalewają Internet i szerzą dezinformację

27 kwietnia 2023, 20:31Papież Franciszek paradujący po Watykanie w białej, puchowej kurtce od Balenciagi, Donald Trump uciekający przed policją, Władimir Putin za kratkami. To tylko kilka z licznych przykładów zdjęć, które obiegły Internet w ciągu ostatnich miesięcy. Wszystkie mają jedną cechę wspólną – przedstawiają wydarzenia, które nigdy nie miały miejsca.

Błędy w protokole Kerberos

11 stycznia 2007, 11:03MIT (Massachusetts Institute of Technology) poinformował o znalezieniu krytycznych dziur w stworzonym przez tę uczelnię, szeroko wykorzystywanym protokole uwierzytelniania i autoryzacji Kerberos.

Jeden za wszystkich

21 grudnia 2007, 00:46Mózg to niezwykle skomplikowana konstrukcja, składająca się (w wypadku człowieka) z około 100 milardów neuronów oraz biliarda (1015) połączeń między nimi. Zrozumiałe są zatem poglądy, że za zachowania posiadaczy mózgu odpowiadają zbiorowe reakcje dużej liczby neuronów. Tymczasem okazuje się, że wpływ na złożone czynności, takie jak uczenie się czy ogólne zachowanie, mogą mieć już pojedyncze neurony.

Zarazili sieci energetyczne

9 kwietnia 2009, 10:22Amerykański kontrwywiad alarmuje, że zagraniczni szpiedzy od lat penetrują sieci energetyczne i instalują w nich szkodliwe oprogramowanie. O działalność taką podejrzewane są Rosja i Chiny.